R1kkoSec

CTF 综合实训平台

基于人工智能的网络安全实战训练系统

2026 上海职业院校学生技能大赛 · 人工智能赛道

2026 上海职业院校学生技能大赛 · 人工智能赛道

TEAM

呆毛安全组

产品工程师

产品设计 · 项目统筹

后端工程师

架构设计 · AI 引擎

安全工程师

漏洞研究 · 靶场设计

运维工程师

CI/CD · 容器编排

4 人

2 个月

50,000+ 行代码

6 个 CVE

R1kkoSec CTF 综合实训平台

基于人工智能的网络安全实战训练系统

1

项目背景

2

核心方案

3

技术实现

4

实战演示

5

安全研究成果

① 项目背景

网络安全人才缺口 200 万+

教育部 · 工信部 · 网信办连续多年列为重点任务

1:40

师资严重不足

一位讲师带 40 名学员,无法逐一指导逆向分析、漏洞利用等实操环节

85%

依赖 WriteUp

学员照着答案敲命令,不理解原理,遇到新题目就束手无策

6月+

工具入门周期

IDA Pro、Ghidra、Burp Suite 每一个都需要数月学习才能上手

② 核心方案

给每位学员配一个

AI 安全导师

AI 安全导师

1

自然语言驱动

用中文描述目标,AI 自动调度 Kali 安全工具

2

引导式教学

不给答案,逐步引导思考,每步解释原理

3

多人协调

指挥中心实时汇总分析师的发现与进度

4

真实沙箱执行

Kali Linux 隔离容器,所有命令真实运行

50K+ 行代码

268 测试

85ms 检索

8 模型

③ LIVE CODING

四人同时编码,现场验证

三个代码仓库 · 四项技术操作 · 全部现场编写 · 即时生效

P2 · 后端工程师

新接口上线

r1api 写 /api/team-stats

返回实时系统数据

返回实时系统数据

5-8 行 TypeScript

P4 · 运维工程师

Python 中间件

server.py 加安全响应头

X-R1kkoSec-Node: live

X-R1kkoSec-Node: live

3 行 Python

P3 · 安全工程师

新靶场挑战

CTF Lab 加命令注入题

等会儿现场攻击验证

等会儿现场攻击验证

8 行 Python

P1 · 产品工程师

前端 API 调用

fetch 调 P2 接口

页面实时渲染数据

页面实时渲染数据

5 行 JavaScript

③ 技术实现

五层模块化架构

前端层

Web / TUI / CLI

三入口统一

三入口统一

→

后端层

Flask + DI 容器

40+ 注册依赖

40+ 注册依赖

→

Hybrid 检索

Vector + BM25 双路融合

Cross-Encoder 重排序

<85ms 端到端

Cross-Encoder 重排序

<85ms 端到端

→

Agent 层

8 LLM 动态加权路由

感知→推理→执行→验证

感知→推理→执行→验证

→

Kali 沙箱

隔离容器

命令可回放

命令可回放

50K+

行代码

268

自动化测试

85ms

单次检索

8

LLM Provider

100%

Typecheck + Build

③ 知识底座

120,000+ 条安全知识预装就绪

推理不靠幻觉,靠证据——题库、Writeup、CVE 在分析开始前已进入检索引擎

3,200+

CTF 题库

覆盖 Crypto / Pwn / Web / Reversing

Forensics / Stego / Misc 七大方向

Forensics / Stego / Misc 七大方向

8,500+

Writeup 解析

多路径解法 + 工具链记录

关键命令逐行注释

关键命令逐行注释

15,000+

CVE 漏洞条目

含 CVSS + MITRE ATT&CK 映射

PoC 代码 + 修复方案

PoC 代码 + 修复方案

<85ms

单次检索延迟

BM25 粗召回 → Vector 语义匹配

→ Cross-Encoder 精排 → TopK

→ Cross-Encoder 精排 → TopK

③ Hybrid 检索引擎

三阶段召回 · 端到端 85ms

稀疏 + 稠密 + 精排 · 三路融合 · 各司其职

① 稀疏召回

BM25

基于词频 (TF-IDF 增强)

k1=1.5 · b=0.75

k1=1.5 · b=0.75

目标: 覆盖率

12 万条 → Top 500

12 万条 → Top 500

~18ms · 6.8M postings

→

② 稠密召回

Vector Embed

bge-large-zh · 1024 维

FAISS IVF 索引

FAISS IVF 索引

目标: 语义匹配

Top 500 → Top 50

Top 500 → Top 50

~42ms · 482 MB 索引

→

③ 精排

Cross-Encoder

bge-reranker · pairwise

交叉注意力

交叉注意力

目标: 精度

Top 50 → Top K

Top 50 → Top K

~25ms · NDCG@10 0.89

三路融合的意义:BM25 保覆盖率,Vector 保语义相关性,Cross-Encoder 保排序准确率 — 任何单一检索都做不到同时覆盖这三件事

③ 四阶段推理管线

不跳跃 · 不猜测 · 不幻觉

每一步结论都建立在前一步的可验证证据上 · 失败自动回溯重试

STEP 1

Evidence

采集证据

从 Hybrid 检索拿到 Top K,再从 Kali 沙箱执行结果、用户输入、日志里采集结构化证据

→

STEP 2

Hypothesis

生成假设

基于证据,模型生成多个候选假设 · 每个假设标注置信度 · 低于阈值自动标记"待人工审核"

→

STEP 3

Verification

逐条验证

对每个假设,去沙箱/知识库里二次核实 · 验证失败自动回溯 · 危险操作必须人工审批

→

STEP 4

Conclusion

结论输出

只有通过验证的假设才进入最终结论 · 每个结论都可追溯到原始证据链

工程意义 · 这不是一次 LLM 调用,是四次——每一步都有独立的门禁和回溯机制,这就是"可信 AI"和"聊天机器人"的区别

③ 工程化度量

不是课程作业 · 是通过质量门禁的工程系统

每一项指标都来自 CI 流水线的自动化检验

50,000+

代码行数

4 人 · 2 个月

268

自动化测试

单元 + 集成 + E2E

8

LLM 动态路由

多臂老虎机策略

6

平台覆盖

Android · iOS · macOS

Windows · Linux · Web

Windows · Linux · Web

质量门禁包含: 测试覆盖率 ≥ 70% · 静态扫描无高危 · 依赖审计通过 · 每次 PR 必须全绿才能合入主分支

④ 实战靶场

CTF Web Security Lab

真实漏洞环境,从侦察到提权,最终由 R1kkoSec 生成评估报告

SQL Injection

UNION-based 注入提取隐藏数据

OWASP A03 · CVSS 9.8

Upload Bypass

WAF 绕过 + 恶意文件上传

OWASP A01 · CVSS 8.6

Privilege Escalation

Token 篡改突破权限控制

OWASP A01 · CVSS 7.5

全平台生态

R1kkoSecGo

主平台做深度能力中枢,Go 做全平台生态连接层。

一套代码编译到六个平台。

一套代码编译到六个平台。

WebSocket PTY 终端 — 真实 Kali 连接

AI Agent 实时协作 — 引导式做题

SSE 流式对话 — 与 Web 端统一架构

Android

iOS

macOS

Linux

Windows

Web

30,000 行 Dart · Flutter 3.x · Secure Storage 认证持久化

P1 指挥

告警时间线分析

P2 逆向

恶意代码分析

P3 取证

网络流量分析

P4 运维

服务器配置审计

R1kkoSec AI 统一研判

攻击链还原 · MITRE 映射 · 应急处置

7 步应急处置

隔离 → 封锁 → 清除 → 轮换 → 回滚 → 加固 → 同步

④ 协同安全分析

四人 AI 协作

实时事件响应

实时事件响应

模拟 npm 供应链投毒事件。四人各自下载证据,

用 Claude Code 分析,上传结论后 AI 统一研判。

用 Claude Code 分析,上传结论后 AI 统一研判。

证据下载 — 每人一份不同维度的原始数据

AI 分析 — Claude Code 逐文件提取 IOC 和攻击特征

统一研判 — R1kkoSec 串联四人结论生成攻击链

应急处置 — 7 步逐项执行,终端实时反馈

⑤ SECURITY RESEARCH

R1kkoSec 安全研究成果

8+ 个漏洞 · 5 个项目 · 已按负责任披露流程提交 GHSA + EDUSRC

① OpenClaw 9.1

② 维护者 6 分钟确认

③ 教育单位 OA RCE

EDUSRC

RCE

严重

某教育单位 OA 系统 — ViewState 反序列化远程代码执行

ASP.NET ViewState 未启用 MAC 验证 · 直连 IP 绕过 CAS + WAF · 全程无需凭据

影响全校教职工办公数据 · 东软智慧校园 · IIS 8.5 / .NET 4.0 · 已提交 EDUSRC

影响全校教职工办公数据 · 东软智慧校园 · IIS 8.5 / .NET 4.0 · 已提交 EDUSRC

OPENCLAW

9.1

CRITICAL

未认证网关暴露 — 默认部署即可 RCE

Docker/Fly.io 默认模板使用

--allow-unconfigured --bind 0.0.0.0,无需认证即可执行命令 · SSRF 绕过可窃取云凭证 · CWE-306 + CWE-918GRADIO

8.1

CORS 绕过

STREAMLIT

8.2

认证绕过

GRADIO

7.5

SSRF

SQLADMIN

7.1

CSRF

SQLADMIN

4.3

权限绕过

8+

个漏洞已报告

5

个受影响项目

70K+

star 影响范围

RCE

最高危等级

从开源项目到真实教育基础设施——R1kkoSec 的安全分析能力经得起实战检验。

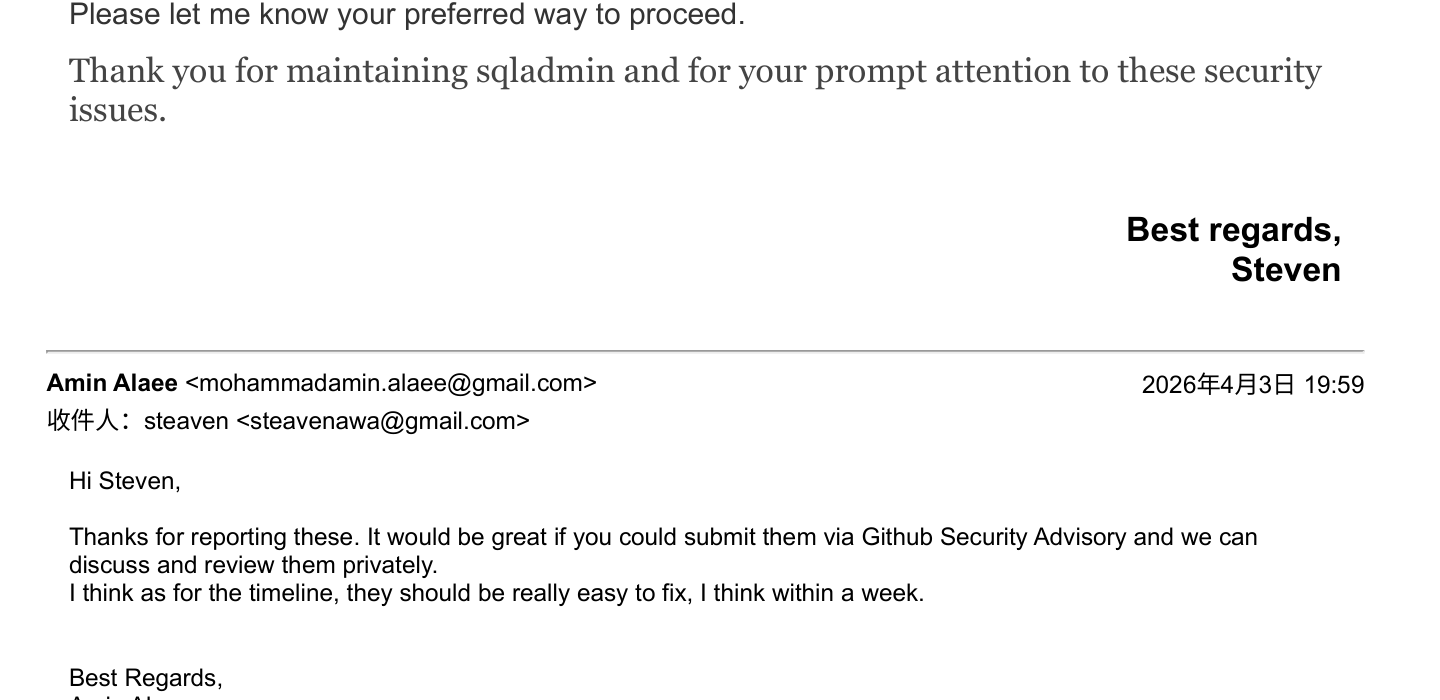

sqladmin 维护者 Amin Alaee 回复

REAL EMAIL ✓

19:53 发送 → 19:59 回复

· 6 分钟内确认

"Thanks for reporting these. It would be great if you could submit them via Github Security Advisory and we can discuss and review them privately. I think as for the timeline, they should be really easy to fix, I think within a week."

— mohammadamin.alaee@gmail.com · 2026-04-03

⑤ NEXT PHASE — 正在启动

4 月 7 日 · Anthropic 发布 Claude Mythos Preview

从教学平台到

AI 主动防御基础设施

AI 主动防御基础设施

CLAUDE MYTHOS PREVIEW · ANTHROPIC 官方声明

"目前在网络安全能力上远远领先于任何其他 AI 模型,预示着一波即将到来的模型浪潮——它们利用漏洞的速度将远远超过防御者。"

自动化漏洞扫描8+ 真实漏洞 · 最高 CVSS 9.1

代码审计管线15,000 条 CVE 特征库实时匹配

开源生态防护Glasswing 民主化 · 致敬 Anthropic 倡议

政府协作联合地方网信办 · 赋能区域安全基础设施

52 个组织无法保护 80 亿人的全球基础设施 — 这正是 R1kkoSec 接续要做的事

CLAUDE MYTHOS PREVIEW

red.anthropic.com

CyberGym 网安基准

83.1%

vs Opus 4.6 66.6%

Firefox 漏洞利用

181

vs Opus 4.6 2

发现 27 年未被察觉的 OpenBSD 0day · Anthropic 已私下警告政府高层

red.anthropic.com/2026/mythos-preview

LIVE

ANTHROPIC

· Project Glasswing

$100M · 2026-04-07

12 FOUNDING PARTNERS · ~40 ORGANIZATIONS

AWS

Apple

Google

Microsoft

Nvidia

Linux Foundation

CrowdStrike

Cisco

Palo Alto

JPMorgan

Broadcom

全球网络攻击损失 $8 万亿 · 人才缺口 400 万+ · 攻击速度指数级增长

这不是某一个国家的问题——这是整个数字文明面临的结构性危机

每位安全从业者都有自己的

AI 安全导师

AI 安全导师

这不是愿景 — 这是我们正在做的事

r1kkosec.com

谢谢各位评委